3.4.1. Common Vulnerabilities and Exposures (CVE)

La CVE, de las siglas en inglés Common Vulnerabilities and Exposures (en español Vulnerabilidades y Exposiciones Comunes) es un catálogo de registros sobre vulnerabilidades. Este catálogo incluye en el detalle de cada vulnerabilidad la descripción, versión y marca del software afectado, origen y causa de la vulnerabilidad y detalles sobre cómo resolver esta vulnerabilidad, entre otra información relevante.

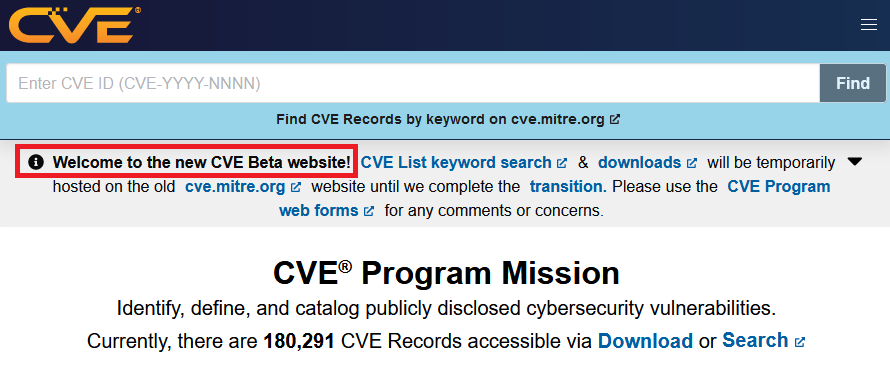

La CVE es administrada por la compañía estadounidense The MITRE Corporation, con la colaboración de los fondos de este país. En el momento de escribir esto, esta compañía estaba en proceso de incorporar toda la información de la CVE de la página web https://cve.mitre.org/ a la https://www.cve.org/. Es un futuro, toda la información acerca de CVE estará contenida en la última.

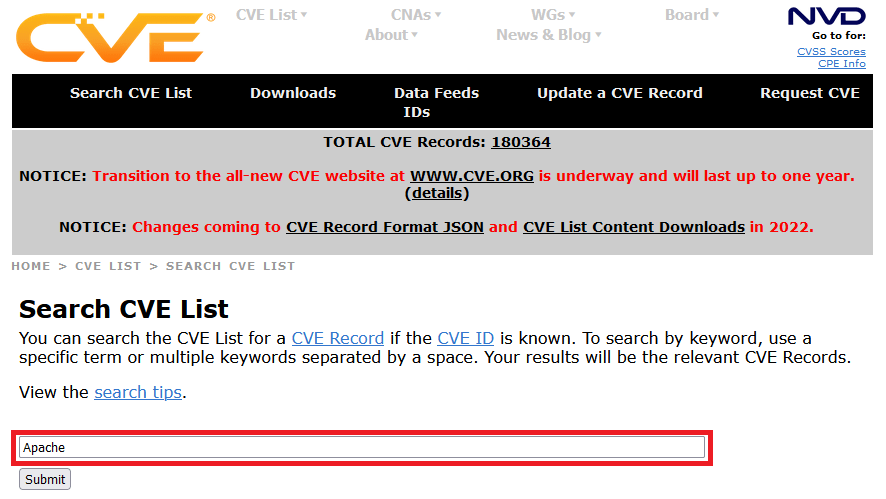

La web de esta corporación incluye sistemas de búsqueda de vulnerabilidades por código o descripción, así como la posibilidad de descargar el listado completo de vulnerabilidades en diferentes formatos (https://cve.mitre.org/cve/ en el momento de escribir esto):

Este catálogo de elabora con la colaboración de organizaciones acreditadas para cumplir esta función, llamadas Autoridades de Numeración CVE (CNA). Las CNA suelen ser compañías grandes de producción de software así como entidades sin afán de lucro que velan por la seguridad en las aplicaciones open source (RedHat, por ejemplo).

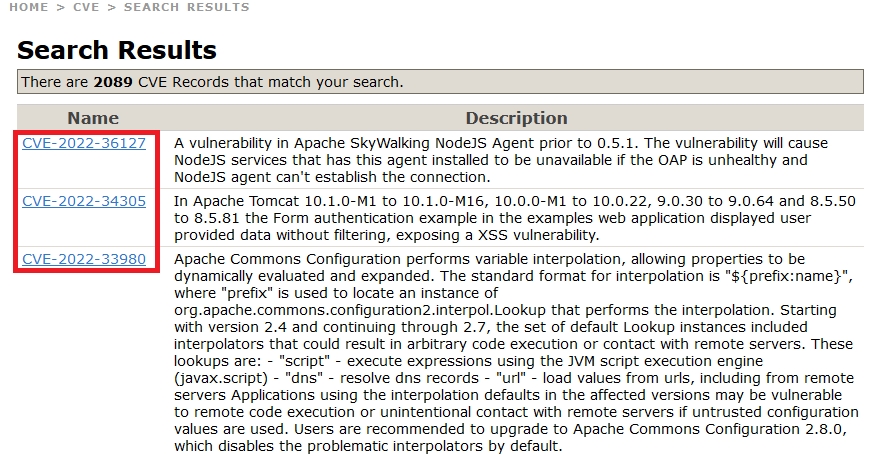

El formato de número para identificar estas vulnerabilidades es CVE-AÑO-INDICE cuando es una vulnerabilidad conocida y CAN-AÑO-INDICE cuando se trata de algún tipo de error de software sin vulnerabilidad encontrada. Cuando se descubre un error o vulnerabilidad, esta primero se presenta como candidata a incorporar a la lista. Después de pasar una serie de filtros, si se considera la vulnerabilidad como tal, pasará a incorporar-se a la lista definitiva. La búsqueda anterior mostraría el siguiente resultado, pudiendo acceder al detalle a través del enlace que está en el código de vulnerabilidad: