3.2. Escaneo de redes

Esta sección está dedicada a mostrar herramientas para la obtención de información de la estructura y diseño de una red informática de una entidad en su superficie, es decir, recopilar datos sobre IP públicas de servidores y puertas de enlace accesibles desde Internet, registros de nombres de dominio DNS y otra información relacionada con los propietarios de los componentes de una red.

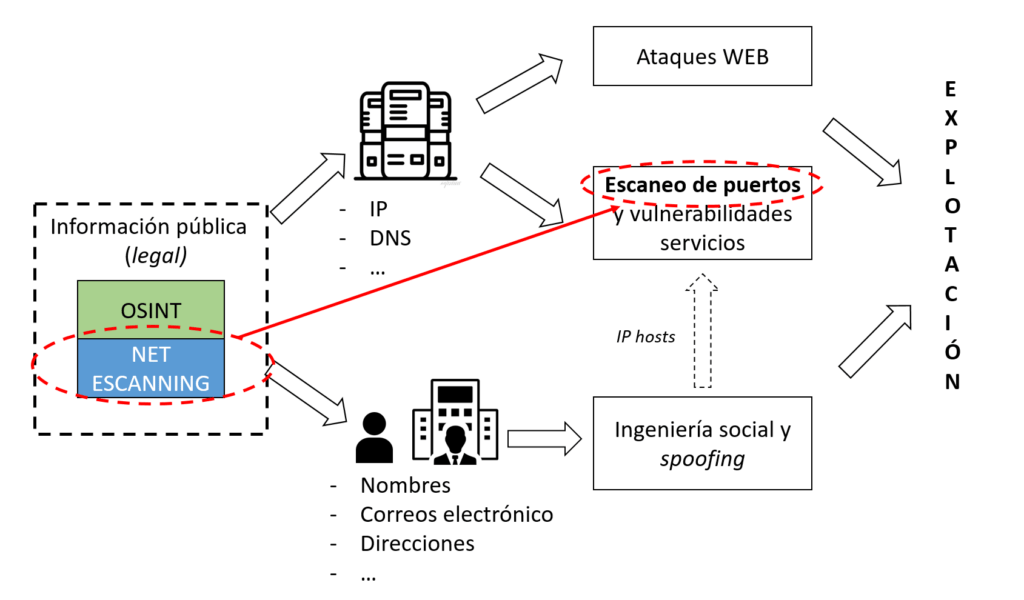

Algunas de estas herramientas también pueden usarse para OSINT, por lo que el margen que separa las técnicas de OSINT y escaneo de redes (net scanning) a veces puede parecer difuso. No obstante, mientras el OSINT englobaría todo tipo de obtención de información genérica relacionada con una persona o entidad, el escaneo de redes tiene como objetivo definir claramente un rango de IP públicas a los que posteriormente aplicar técnicas de escaneo de puertos y búsqueda de vulnerabilidades en los hosts. En todo caso, cualquier tipo de información obtenida ya se por OSINT o escaneo de redes, debe complementarse en aras de ampliar los posibles vectores de ataque. Hay que indicar que mientras el OSINT y el escaneo de IP es acceso a información pública y por lo tanto legal, el resto de actuaciones que puedan derivarse ya podrían considerarse punitivas de acuerdo a la legislación española.

Los puntos que van a tratarse son:

- WHOIS: Servicio público que proporciona información sobre registro y propiedad de una IP Pública o dominio. Esta información sirve para efectuar lo que se denomina lookups de IP, dominios y Sistemas Autónomos (podría traducirse al español como búsquedas).

- Herramientas varias Kali Linux: Para efectuar DNS Lookup y net scanning con herramientas de la consola con líneas de comandos. También ver algunas herramientas que funcionan a través de módulos o con componente multimedia.

Tabla de contenidos:

- 3.2.1. Consultas WHOIS: ASN, IP, Domain Lookup

- 3.2.1.1. Consultas WHOIS web

- 3.2.1.2. Consultas WHOIS Kali Linux

- 3.2.2. Herramientas de terminal Gathering-NET Scanning Kali Linux

- 3.2.2.1. DNS Lookup: dig, nslookup

- 3.2.2.2. Información de domios: The Harvester, dmitry

- 3.2.2.3. Trazados de ruta: traceroute

- 3.2.3. Herramientas modulares NET Scanning